Wstęp

Niestety niektóre regiony świata mają zasłużoną złą sławę. Roboty działające z takich terenów powodują chociażby puchnięcie logów urządzeń brzegowych, takich jak nasz router. Aby temu zaradzić, najprościej po prostu stworzyć regułę, która będzie skutecznie odcinać ruch z takich niechcianych pul adresowych.

Stosując to rozwiązanie należy mieć świadomość, iż obciążają one router i przy słabszym sprzęcie możemy mieć opóźnienia. Dlatego warto zawsze zainwestować w sprzęt z pewnym zapasem. który pozwoli nam zapomnieć o takich ograniczeniach.

Pule adresowe

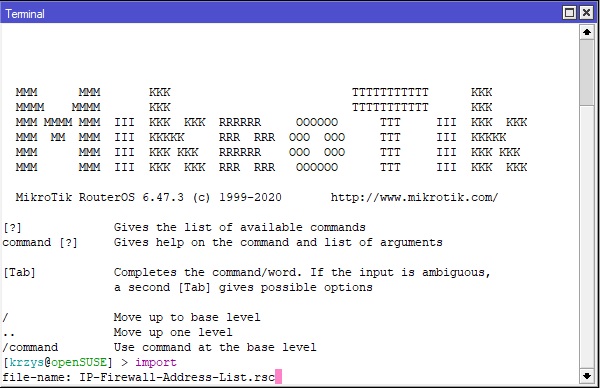

Najpierw musimy zdobyć pule adresowe tych niechcianych krajów, a są ich dziesiątki tysięcy. Jest kilka znanych mi miejsc, które serwują takie dane. Teraz posłużymy się stroną: https://mikrotikconfig.com/firewall/. Korzystanie z niej jest klikalne i nie wymaga żadnych opisów. Otrzymujemy od niej plik o nazwie IP-Firewall-Address-List.rsc. Jest to plik z rozszerzeniem i w formacie gotowym do zaimportowania do routera. Za pomocą oprogramowania WinBox otwieramy menu routera Files. Metodą przeciągnij i upuść kopiujemy plik IP-Firewall-Address-List.rsc do routera. Teraz posłużymy się konsolą routera New Terminal . W linii komend wpisujemy import. Pojawia się zachęta do wpisania nazwy pliku file-name: zatem wpisujemy jak na poniższym zrzucie i naciskamy Enter.

Chwilę później w IP -> Firewall -> Address List mamy całą naszą listę pul adresowych gości z niechcianych krajów.

Reguła firewalla

Teraz posłużymy się graficznym interfejsem Router OS.

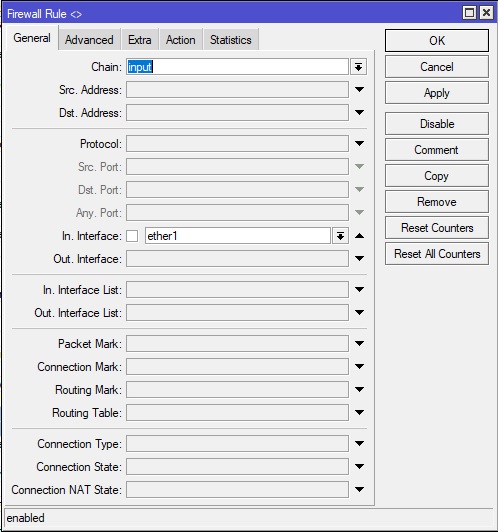

Otwieramy menu IP -> Firewall na zakładce Filter Rules dodajemy nową regułę jak poniżej.

Input ponieważ chodzi nam o ruch przychodzący ether1 – tak nazywa się port ethernetowy, który służy w tej konfiguracji za port WAN.

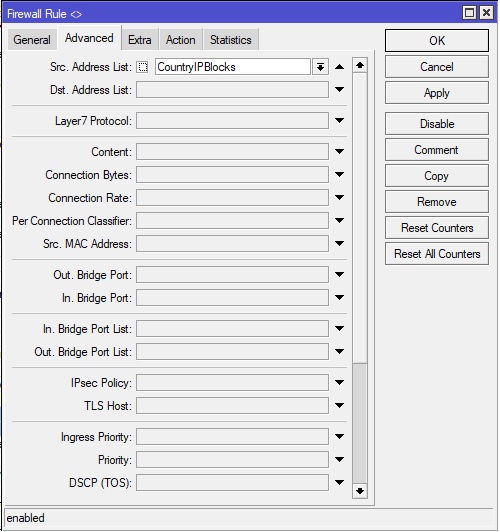

W zakładce Advanced jako Source Address List wybieramy CountryIPBlocks.

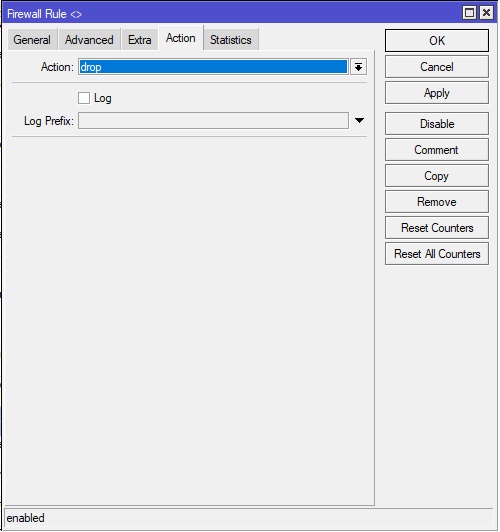

Ostatnim jest podanie akcji jaką ma wykonać firewall, w tym przypadku jest to drop. Na początek można jeszcze włączyć logi dla tych zdarzeń i opatrzyć odpowiednim Log Prefix. Tak dla ciekawości. Później lepiej to wyłączyć, bo logi routera puchną ponad miarę.

Regułę należy umieścić w odpowiednim miejscu firewalla, jego hierarchii. Najlepiej zrobić to przed regułami dopuszczającymi ruch dla ważnych usług, jak np. VPN. Przecież właśnie je mamy chronić przed natrętami.

Dziękuję i zapraszam do zapoznania się z innymi opisami.